Foi mais fulminante ataque de ransomware até agora registado, e na passada sexta-feira paralisou milhares de empresas e instituições, incluindo grandes empresas em Portugal. Um golpe de sorte salvou-nos de um enorme pesadelo, mas nada garante que não se replique já esta semana. Microsoft aponta o dedo à NSA.

O alarme em Portugal ocorreu na Portugal Telecom por volta das 12:30 de sexta-feira, com ordem para “desligar tudo”.

Mas foi o jornal espanhol El País que, um pouco antes, já tinha noticiado que a primeira empresa afectada fora a multinacional Telefónica, nos seus escritórios centrais, e que quase imediatamente o ataque se tinha espalhado a um enorme conjunto de grandes empresas clientes, e ainda para a Portugal Telecom.

Na verdade o ataque tinha começado horas antes, por volta das 8:00h UTC, de acordo com os registos no Cisco Umbrella.

Segundo Javier Martín da S21Sec, em declarações ao jornal, para além da Portugal Telecom, a Caixa Geral de Depósitos e o BPI estavam a ser atacados –“embora não admitam,” declara.

Às primeiras horas do ataque, fonte da Polícia Judiciária (PJ) indicou à IT Insight que ainda não se estava perante “um cenário de crime” e que a informação era “ainda muito recente", havendo por isso "muita especulação”, tendo confirmado que a origem terá sido efetivamente “num operador de telecomunicações em Espanha”.

A PJ fez logo na sexta-feira circular uma mensagem de prevenção junto das entidades envolvidas e setores críticos. Na mensagem, segundo o que a IT Insight conseguiu apurar, foram transmitidas medidas de mitigação, tendo em vista a correção de uma vulnerabilidade aparentemente comum.

Na verdade, é difícil saber ao certo qual foi a dimensão em Portugal, porque as empresas tendem a ocultar as suas fragilidades do público. Mas muitos serviços foram afetados, tais como o homebanking do Millenium BCP, que afirma não ter sido atacado mas ter implementado medidas preventivas que afetaram o serviço, ou simplesmente porque os responsáveis de IT de muitas empresas optaram na sexta-feira por desligar serviços como o e-mail e esperar pela clarificação do modo de propagação.

Na tarde de sexta-feira “choviam” notícias de todo o lado sobre o ataque, sendo possivelmente a mais impressionante a reportada pela BBC, a qual relata que vários hospitais do Serviço Nacional de Saúde britânico, em Londres, estavam a desativar as suas urgências por ficarem sem sistema informático, com os doentes a serem reencaminhados para outras unidades ainda operativas.

Nunca vamos saber quem pagou ou não os 300 euros por máquina “raptada”, sendo que o último estudo da IBM assegura que em 70% dos raptos empresariais acabam por ser pagos nas 24 horas seguintes.

O que inicialmente ninguém parecia entender era o motivo da velocidade da propagação; uma infecção por phishing ou spam mail não se propaga assim tão rápido.

“Nunca tínhamos visto nada parecido”, disse Rob Wainwright, chefe da Europol, numa entrevista este domingo ao canal britânico ITV. Adiantou também temer que o número de vítimas continue a aumentar “quando as pessoas voltarem ao trabalho na segunda-feira e ligarem os computadores”.

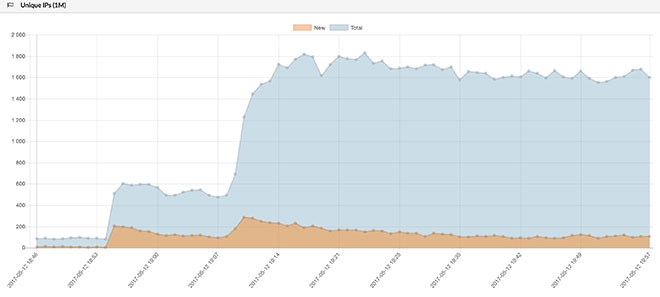

E o “nada parecido” foi a velocidade fulminante de duas vagas inicias registadas no Malware Tech Monitor, a primeira ao final da manhã de sexta e a segunda ao final da tarde.

Como se propaga tão depressa, e porque parece só afetar algumas grandes empresas era a pergunta.

Em declarações à IT Insight, Dinis Fernandes, executive manager, CyberSafe explica;

"O ransomware package era já conhecido, uma vez que já existia uma primeira versão do WannaCry. A grande diferença para esta nova versão foi a capacidade de movimentação lateral, infetando todas as máquinas na mesma rede com a vulnerabilidade do SMBv1. Se num ransomware tradicional o impacto é pontual – apenas o utilizador que abriu o ficheiro do e-mail de phishing ou que fez clique num link desse e-mail ficava infetado. Neste caso, basta um utilizador da rede ficar infetado para a infeção alastrar por todas as máquinas Windows na rede que tenham a vulnerabilidade SMBv1."

Ainda de acordo com Dinis Fernandes, o malware WannaCry incorpora dois componentes: um worm e um ransomware package: “O worm aparentemente utiliza os exploits ETERNALBLUE e DOUBLEPULSAR, que fazem parte do “arsenal” de hacking tools da NSA e foram “leaked” há poucas semanas, e que utiliza a vulnerabilidade MS17-010 Microsoft Server Message Block 1.0 (SMBv1) para se disseminar rapidamente para outras máquinas Windows que estejam na mesma rede”.

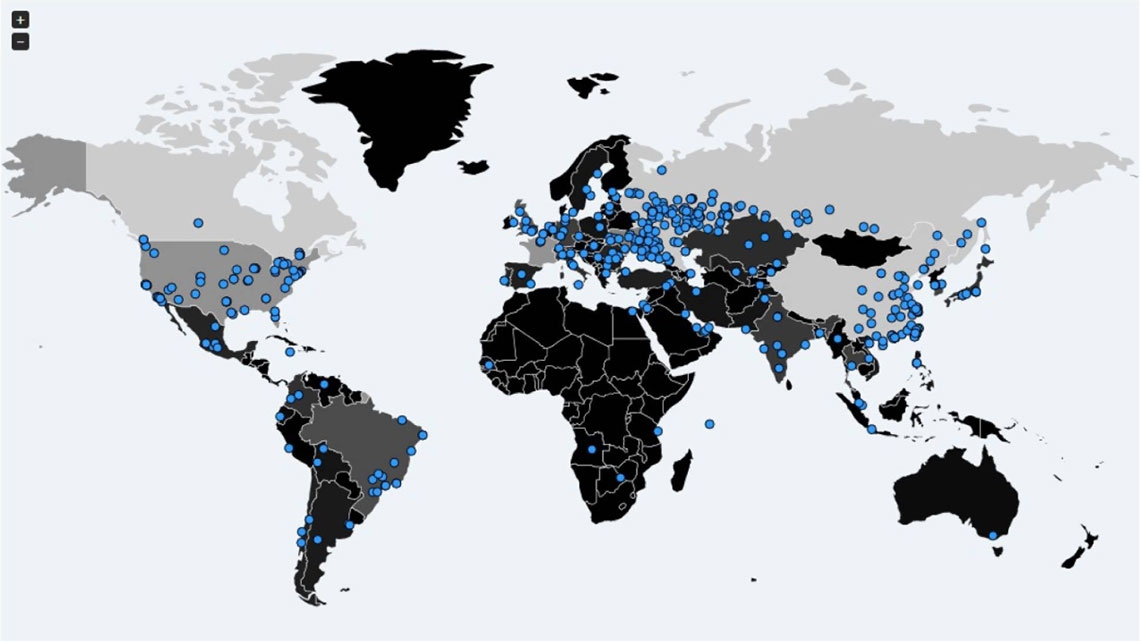

Num movimento inédito, a Microsoft lançou no sábado um patch de segurança que cobre sistemas operativos já não suportados como o Windows XP, assim como para o Windows Vista, Windows 8 e Windows Server 2003, numa tentativa de travar o avanço do malware que naquele momento já contabiliza mais de 150 países atingidos.

A Microsoft sentiu-se pressionada este fim de semana a tomar uma posição pública face ao facto da vulnerabilidade do SMB, com Brad Smith, President and Chief Legal Officer da Microsoft a dizer que "- é necessário que o setor tecnológico, os clientes e os governos trabalhem em conjunto para se protegerem contra ataques de cibersegurança".

Estas são as afirmações em comunicado oficial, dado que o executivo terá ainda afirmado que a culpa da NSA pelo leak da sua ferramenta de espionagem "- é equivalente ao Exército Americano não saber onde para um míssil Tomahawk".

No sábado, em comunicado enviado às redações, a Kaspersky Lab veio confirmar que a propagação se fez pelo SMBv2, cuja vulnerabilidade era conhecida desde 14 de março por ação do grupo hacker designado Shadowbrokers.

Para Nuno Mendes da ESET , o vetor de ataque inicial mais provável, de acordo com informação interna do fabricante, teria sido o phishing, mas a propagação lateral por SMB não deveria ter ocorrido- "esta vulnerabilidade foi corrigida já este ano pela Microsoft, mas sabemos que muitas empresas tardam a atualizar ficando assim expostas a este tipo de ataques."

A velocidade de propagação dos últimos ataques na tarde de sexta-feira de acordo com o site Maleware Tech O golpe de “sorte” e um herói acidentalQuando no sábado à tarde a propagação parecia não ter fim, iniciou-se inexplicavelmente um abrandamento de novas infeções. Um investigador inglês da área da cibersegurança de 22 anos, membro da equipa do site Malware Tech, cuja única identidade publicamente conhecida é a conta de Twitter @malwaretechblog, detetou que o ransomware fazia um pedido a um URL inexistente e lembrou-se de o registar para ver se isso ajudaria a Malware Tech a monitorar mais rapidamente o ataque. Quando o domínio ficou disponível, entraram 5.000 pedidos por segundo, os quais utilizaram para melhorar o mapeamento, mas o jovem informático não se apercebeu imediatamente que uma resposta do servidor ao pedido era na verdade o sinal para o malware se desligar (kill switch).

|